VII. TRAVAIL EFFECTUE

VII. 1. Phase CAD

VII.1.1. Découverte de l'environnement de travail

La première semaine de stage à la Croix Rouge a été pour moi l'occasion de me familiariser avec les locaux, les salariés du siège (en particulier mes proches collègues de l'open space (CAD/CAP) et toutes les ressources du siège: via les documents de référence (téléphonie, imprimantes, etc.) stockées sur les partages réseau du service informatique et d'autre part via les informations disponibles sur l'intranet.

Ce fut également l'occasion de prendre contact avec les salariés du siège travaillant en collaboration directe avec la CAD (service exploitation, département développement...).

Ce fut sans doute pour moi la phase la plus difficile du stage car il n'est jamais évident de se retrouver plongé dans un environnement qui nous est presque totalement inconnu et d'être submergé subitement par une foule d'informations à retenir si rapidement. J'avais néanmoins l'avantage d'être bénévole de la Croix-Rouge et donc de connaître la « maison » en tant que bénévole, ce qui n'était pas le cas de l'autre stagiaire arrivé en même temps que moi à la CAD.

VII.1.2. Formation Intranet

Suite à la phase de découverte des différentes ressources et de l'intranet entre autre, une journée complète de formation a été organisée afin de me former à l'utilisation des applications de l'intranet : la base contact et l'annuaire structure.

Cette formation est à l'image de ma première semaine de découverte : courte mais riche en informations ! J'ai rapidement dû assimiler toutes les fonctionnalités que propose l'annuaire structure (recherche et exportations de contacts structures) et la base contacts (gestion et saisie des informations bénévoles/adhérents, gestion et saisie de formations, gestion et saisie de nominations, utilisation de l'application «Droits») ainsi que tous les prés requis nécessaires à la saisie de certaines informations (ouverture de compte intranet, de droits d'accès). Suite à cette formation, deux bonne semaines d'utilisation quotidienne ont été nécessaires afin d'intégrer totalement les fonctionnalités les plus usuelles de l'Intranet.

VII.1.3. Support utilisateur : hotline et help desk

Une grande partie de mon rôle en début de stage au sein de l'équipe CAD a été de répondre au téléphone afin de dépanner les bénévoles et salariés des structures nationales comme ceux du siège. Cependant, certains problèmes rencontrés par des utilisateurs ne peuvent être réglés en étant au téléphone, une intervention est donc planifiée : c'est le «help desk». Il représente la deuxième partie de mon stage au sein de la CAD.

Les utilisateurs des ressources informatiques de la Croix-Rouge Française disposent d'un numéro (le 13 50) et d'un email (cadcrf@croix-rouge.fr) leur permettant d'obtenir rapidement de l'aide s'ils rencontrent un quelconque soucis informatique. Bien souvent, les problèmes rencontrés se classent en deux catégories : incidents et demandes.

Je décrirai ici mon rôle dans les grandes lignes avec quelques exemples de pannes sans prendre le risque de détailler toutes les demandes des utilisateurs que l'on peut traiter car la liste ne serait pas exhaustive et ne saurait représenter toutes mes activités durant ce stage.

VII.1.3.1. Formation DEMOS

En même temps qu'il masque certains de vos aspects de personnalité, le téléphone en accentue d'autres. Ainsi au téléphone, notre voix donne une image de nous-même. C'est pourquoi une formation (réalisée par la société DEMOS) d'une journée a été proposée à l'ensemble des membres de l'équipe support CAD/CAP afin d'adapter :

- la façon d'énoncer, de parler ;

- la voix, le ton, le débit et l'articulation ;

- les réponses : le vocabulaire employé, leur précision, leur exactitude ;

- la vivacité à répondre ;

- l'amabilité ;

- la capacité à s'identifier, à personnaliser.

VII.1.3.2. Demandes

Il faut ici distinguer les demandes émanant des utilisateurs du siège et ceux des structures nationales.

En effet, les demandes des utilisateurs du siège concernent avant tout l'installation de logiciels que les utilisateurs auraient besoin afin de réaliser leur travail de tous les jours. La deuxième majorité de demandes concernent les serveurs de partage de fichiers. Tous les utilisateurs disposent actuellement d'un lecteur réseau «T:» qui leur donne accès à un partage commun au siège pour échanger leurs données entre directions. Ils bénéficient aussi d'un lecteur «K:» dédié au partage de données au sein même de leur département. Pour beaucoup, cela suffit mais pour d'autres, des accès complémentaires sont nécessaires. Dans ces deux cas précis, la CAD n'a pas les capacités de donner directement satisfaction a l'utilisateur mais se contente de saisir la demande dans «Track-It !» et de faire suivre la demande auprès du service exploitation.

Les demandes provenant des structures nationales sont, elles, plus souvent liées à la création de comptes Intranet ou à la demande d'ouverture de droits d'accès à l'annuaire structure et à la base contacts de l'Intranet. Ces demandes nous arrivent par fax, plus rarement par courrier. Pour chacune des demandes, il faut que:

- toutes les informations soient présentes (nom de jeune fille, nom d'usage, date de naissance, fonction) ;

- la personne n'existe pas déjà afin d'éviter la création de doublon ;

- la personne dispose d'une nomination ou d'une fonction salariée (seulement pour une ouverture de droits d'accès).

Si toutes ces conditions ne sont pas remplies un email expliquant la raison du rejet est envoyé à la structure demandeuse sinon peut traiter la demande. Celle-ci est alors soumise à validation par l'administrateur système qui rejette ou traite à son tour la demande. Pour les créations de compte, un mot de passe est généré et envoyé sur la boite électronique de la structure demandeuse.

VII.1.3.3. Incidents

Un incident est un évènement (assez) grave entraînant des actions correctrices rapides. Il bloque totalement ou presque le travail de l'utilisateur qui en est victime. Les incidents représentent l'essentiel de l'activité CAD. Ils concernent avant tout l'éditique (imprimantes fax/photocopieur), la messagerie et les postes de travail. La résolution d'incident se fait, si possible, par téléphone.

VII.1.4. Exemples de résolutions d'incidents

VII.1.4.1. Editique

La Croix-Rouge Française est dotée d'un parc de 62 imprimantes Hewlett Packard de 3 types différents : MP (Multi Printers), MF (Multi Fonctions) et CP (Color Printer).

6 modèles équipent les bureaux du siège : des HP Color LaserJet (3800 et 5550) ainsi que des HP LaserJet (1320, 3380, 4345 et 9050).

Bourrage

Les bourrages papier surviennent souvent dû à de mauvaises manipulations des utilisateurs :

- déplacement des réglettes dans les bacs à papier ;

- papier non ventilé.

Il faut donc se déplacer sur l'imprimante en panne afin de l'ouvrir pour retirer la (les) feuille(s) coincée(s) dans le circuit papier, puis vérifier les bacs afin de ventiler correctement le papier et remettre les réglettes en place.

Gestion des toners

Concernant les toners des imprimantes, un email est envoyé automatiquement au support siège lorsque le niveau d'une cartouche atteint les 20% laissant ainsi le temps de passer commande si nécessaire. La cartouche est changée lorsque celle-ci atteint 5%. Il n'est donc pas nécessaire de prévenir le service informatique. Un message sur le panneau de contrôle de l'imprimante informe les utilisateurs qu'il faut commander une cartouche : il arrive donc régulièrement que les utilisateurs composent le 1350 afin de nous avertir. Il convient donc de leur expliquer le protocole de suivi des imprimantes...

Il peut également arriver, peu de temps avant le changement de cartouche (entre 20 et 5% d'encre restante), que la qualité des impressions ne soit plus aussi bonne voir même médiocre. Il faut alors retirer le toner de l'imprimante afin de le secouer énergiquement pour «décoller» et homogénéiser l'encre à l'intérieur de la cartouche. Il ne serait pas très prudent de le faire réaliser par téléphone à un utilisateur. Par contre, une méthode plus ludique consiste à se déplacer sur l'imprimante et à assister l'utilisateur dans la manipulation afin qu'il puisse le refaire, si besoin, ultérieurement.

Traits et tâches sur les copies

Il arrive régulièrement que les utilisateurs du siège appellent afin de se plaindre de différentes tâches sur leurs photocopies ou l'apparition de traits.

Les tâches sont dues à des traces de doigts, d'encre ou autre sur la vitre de la photocopieuse. Les traits en revanche peuvent avoir différentes origines. Les traits de couleur blanche sont dus à une mauvaise homogénéisation de l'encre dans le toner (cf. «Gestion des toners»). Les traits de couleur noire, eux, proviennent des utilisateurs qui utilisent stylo et/ou marqueurs et qui n'attendent pas ensuite que l'encre soit totalement sèche. On retrouve alors les dépôts d'encre de stylos sur la baie vitrée ou la réglette vitrée de la photocopieuse.

Figure 8 : réglette vitrée d'une HP LaserJet 9050

VII.1.4.2. Messagerie

Compte messagerie hors quota

Les utilisateurs possédant un compte de messagerie à la Croix-Rouge Française disposent chacun d'un espace de stockage de leurs emails sur le serveur. Cet espace de stockage est limite à 75Mo, ce qui est relativement peu. Il arrive donc régulièrement que les utilisateurs se retrouvent hors quota. Un email leur est automatiquement envoyé à 75Mo leur indiquant qu'ils ne pourront plus envoyer d'email à 80Mo et qu'ils ne pourront ni envoyer, ni recevoir d'emails à 100Mo.

Dans un premier temps, nous leur conseillons de faire un tri sélectif de leurs emails (« Boîte de réception » et « Eléments envoyés ») en supprimant ceux qui n'ont plus besoin d'être conservés, surtout les plus volumineux (à cause de pièces jointes). Nous attirons leur attention sur le fait qu'ils doivent absolument, une fois ce tri terminé, vider la corbeille de leur messagerie.

Si cela n'est pas suffisant, nous mettons alors en place sur leur poste utilisateur un fichier de données personnelles Microsoft Outlook (fichier possédant l'extension «PST»). Ce fichier permet de décharger les emails vers le fichier PST stocké en local sur le disque dur de leur ordinateur, libérant ainsi totalement l'espace de stockage sur le serveur de messagerie.

Sauvegarde de messagerie

Lors de départs, de changements ou de déplacements de poste, les utilisateurs peuvent demander une sauvegarde de leurs données dont leurs emails. Si ce n'est pas déjà fait, un fichier de données personnelles (PST) Microsoft Outlook est créé et tous les messages sont transférés du compte de messagerie serveur vers ce fichier stocké sur le disque local de la machine.

Problème d'affichage

L'utilisateur adore se balader dans les menus qu'il ne connaît pas et cliquer sur fonctionnalités qu'il ne comprend pas... Bien souvent, l'utilisateur ne sait pas ou ne sait plus sur quoi il a cliqué et se retrouve donc incapable de remettre l'affichage original auquel il est habitué. Ces petits soucis sont généralement très vite résolus : l'utilisateur décrit ce qui a disparu et il suffit de l'assister par téléphone afin de lui expliquer pas a pas sur quoi il doit cliquer dans les différents menus de Outlook ou Outlook Express.

VII.1.4.3. Poste de travail

Périphériques défectueux

De part son historique ancien et de part ses activités, la Croix-Rouge n'est pas forcement dotée d'ordinateurs dernier cri. Il arrive donc que certains équipements informatiques vétustes ne supportent plus le poids des années, malgré les efforts du service informatique pour faire les remplacements nécessaires. Claviers, souris, écrans défectueux… Sont remplacés au fur et à mesure des pannes.

Lenteurs de postes

Pour les mêmes raisons que les périphériques défectueux, la vétusté de certains postes (quelques Windows 98 et 2000 toujours actifs) rendent le travail pénible aux salariés victimes de la lenteur de leur poste.

Au niveau CAD, un déplacement sur le poste de l'utilisateur est alors planifié afin de donner un premier diagnostique sur les causes de la lenteur : l'utilisation d'une application utilisant toutes les ressources (processeur et RAM) de l'ordinateur pourrait en être à l'origine, par exemple. Un « Disc clean up » est effectué sur le poste afin d'éliminer de vieux fichiers Windows inutilisés. Un dépoussiérage de la machine peut être également effectué si cela est nécessaire afin de désobstruer les équipements de refroidissement de l'ordinateur et permettre une meilleure ventilation du système. En effet, un système victime de surchauffes est moins performant et présente des ralentissements.

Le diagnostique est ensuite remonté à l'exploitation qui prendra la décision de réaliser une défragmentation du

disque dur, voir même un upgrade matériel par l'ajout de RAM par exemple. Ces actions ne peuvent être réalisées

par la CAD car une défragmentation de disque nécessite des droits administrateur sur la machine, droits dont les

salariés du siège ne disposent pas, par souci évident de sécurité.

Le diagnostique est ensuite remonté à l'exploitation qui prendra la décision de réaliser une défragmentation du

disque dur, voir même un upgrade matériel par l'ajout de RAM par exemple. Ces actions ne peuvent être réalisées

par la CAD car une défragmentation de disque nécessite des droits administrateur sur la machine, droits dont les

salariés du siège ne disposent pas, par souci évident de sécurité.

Configuration de comptes utilisateurs

Chaque salarié du siège bénéficie sur son ordinateur d'un compte Windows nominatif. Il convient donc à son arrivée de venir sur l'ordinateur paramétrer son compte :

- modifier l'affichage afin d'obtenir les meilleures performances ;

- paramétrer la messagerie Outlook à partir d'un serveur Exchange ;

- ajouter des imprimantes réseau : une multifonction (par défaut) et une couleur ;

- vérifier la connexion au réseau, à l'Internet et à l'Intranet.

Il convient, une fois le compte paramétré, de forcer l'utilisateur à changer le mot de passe par défaut avant de repartir.

Démarrage unité centrale

Certains models d'unités centrales DELL sont connus pour être équipés de blocs d'alimentation défectueux. Il convient donc de vérifier, rapidement, par téléphone, le model d'ordinateur utilisé par la personne.

Dans le cas d'un model défectueux, l'ordinateur est décâblé puis enlevé afin d'effectuer le remplacement de l'alimentation dans la réserve de matériel. Apres un test positif de démarrage de l'unité centrale, celle-ci est restituée à son utilisateur.

Dans le cas contraire, les prises électriques sont vérifiées à l'aide d'une lampe de bureau. Si les prises fonctionnent, le SAV de DELL est alors contacté afin de prendre l'unité centrale en charge ; sinon, le service des moyens généraux est contacté afin de réparer l'installation électrique défectueuse.

VII.1.5. Télémarketing

VII.1.5.1. Remontées de la quête nationale

Description

A l'occasion de ses Journées Nationales, les 20 et 21 mai 2006, quelques 20 000 bénévoles de la Croix-Rouge

Française sont descendus, comme chaque année à la même période, dans la rue pour la traditionnelle quête sur

la voie publique.

A l'occasion de ses Journées Nationales, les 20 et 21 mai 2006, quelques 20 000 bénévoles de la Croix-Rouge

Française sont descendus, comme chaque année à la même période, dans la rue pour la traditionnelle quête sur

la voie publique.

La quête nationale est un moment essentiel pour la vie de l'association. Chaque année, l'argent collecté lors de cet événement permet à plus de 1 000 délégations locales implantées sur l'ensemble du territoire de financer les actions de proximité en faveur des personnes les plus vulnérables.

A l'occasion de la quête 2005, une application a été ajoutée à l'Intranet Croix-Rouge afin de simplifier les remontées des chiffres de la quête. Cela permet également de connaître en temps réel les statistiques liées à la quête (gains par département, gains totaux, nombres de quêteurs, etc.).

Une opération de sensibilisation des DD a donc été entrepris par la CAD afin :

- d'obtenir des résultats consolidés de la quête 2006 ;

- de nous faire remonter les résultats en utilisant l'Intranet Croix-Rouge et non pas par courrier ou par fax comme cela se faisait en 2004 ;

- de les sensibiliser aux actions de remerciements et d'informations concernant leur quête vis-à-vis des medias, élus locaux (préfecture), donateurs, des quêteurs...

Argumentaire

Afin de se préparer au mieux pour inciter les bénévoles à remonter leurs résultats de la quête au plus vite, un discours type a été rédigé avant de commencer les appels vers les DD (la trame se trouve en annexes).

J'ai ainsi contacté une trentaine de structures départementales. Globalement, l'accueil des bénévoles ou salariés a toujours été bon.

Tous les résultats et commentaires faits à chaque entretien téléphonique ont été notés dans un fichier Excel créé à cet effet.

Les Olympiades

Il s'agit d'un jeu concours interne organisé à l'occasion de la quête nationale. L'idée vient des délégations elles-mêmes et a été approuvé lors d'un vote en ligne par les délégations (seulement 17% de NON). L'idée n'est pas de créer une compétition au détriment de la solidarité. Cette idée provient des délégations elles-mêmes et des olympiades locales ont déjà lieu depuis de nombreuses années dans plusieurs délégations du réseau (pour motiver et animer leurs quêteurs). Enfin, avant de lancer la première édition de ce jeu concours, nous avons soumis cette idée à l'ensemble du réseau lors d'un vote par courriel. La très grande majorité des délégations locales a voté OUI (seulement 17% de NON).

En fonction de différents critères, des délégations sont distinguées pour leur dynamisme et leurs actions.

Il y a deux trophées. Le trophée de la meilleure idée et celui de la meilleure recette (calculée au prorata du nombre d'habitants sur le territoire des délégations). Pour chaque trophée, 3 délégations ont été récompensées. Le président lui-même a annoncé les résultats et a remis les récompenses lors de l'assemblée générale des 23 et 24 juin. Toutes les délégations locales pouvaient participer à ce jeu concours. A condition qu'elles aient communiqué leurs résultats de quête avant le 9 juin.

Pour chaque trophée, trois délégations gagnantes. Les délégations gagnantes obtiendront un "tronc d'or", un "tronc d'argent" ou un "tronc de bronze". Pour chacune, du matériel (matériel de premiers secours, tenues volontaires, matériel de bureau…) sera offert, dont la valeur variera en fonction du classement.

Les trophées ont été choisis dans un souci de simplicité et d'équité. Cela permet aussi d'inciter les délégations à communiquer leurs bonnes idées à l'ensemble du réseau et donc de favoriser la mutualisation et les échanges entre délégations.

VII.1.5.2. Campagne de déploiement du PIX Cisco

Le pare-feu Cisco PIX deviendra bientôt incontournable dans l'architecture nationale du réseau Croix-Rouge en France. C'est pour cette raison qu'une campagne d'information visant à déployer cet équipement a été commanditée par la CAD. On m'a ainsi attribué une vingtaine de structure professionnelles et délégations départementales à contacter. Cette solution ayant un coût, il n'a pas toujours été facile de convaincre toutes les structures de la nécessité de ce boîtier. Pour se faire, j'ai rédigé un argumentaire type que j'envoyais par email suite à l'entretien téléphonique, accompagné du devis (cf. annexes).

VII.1.5.3. Lancement Néo Finances en Bourgogne Franche Comté

La région Bourgogne Franche Comte a été choisie comme région teste sur le lancement d'une application intranet : « Néo Finances ».

Le pré requis indispensable à l'utilisation de cette application étant le PIX, il m'a été demandé de faire le tour des structures participant à cette opération afin de vérifier qu'elles disposaient bien des prés requis nécessaires à la connexion du pare-feu PIX ainsi qu'à l'application «Néo».

J'ai ainsi contacte une trentaines de structures afin d'effectuer les vérifications nécessaires et mis à jour en conséquence un fichier Excel créé pour l'occasion.

VII.1.6. Réalisations

Quelques chiffres pour illustrer le travail que j'ai pu effectuer en 5 mois de stage au sein de la CAD :

- 318 appels «Track-It !» résolus ;

- Une cinquantaine de structures contactées ;

- Une dizaine d'états des lieux effectués et devis signés ;

- 42 cartouches remplacées ;

- Une centaine de déplacements effectués à travers tout le siège.

VII. 2. Phase Exploitation

VII.2.1. MOM 2005

VII.2.1.1. Qu'est ce que MOM ?

Microsoft Operations Manager 2005 est le successeur de Microsoft Operations Manager 2000. Cet outil permet d'être informé en permanence de l'état de votre environnement informatique. Il permet de détecter des anomalies et de pouvoir les corriger de manière rapide et efficace. Il est possible de connaître en temps réel l'état des serveurs et des systèmes qui composent votre architecture informatique. Il permet par exemple à un administrateur système de surveiller tous les serveurs et les applications depuis un seul emplacement géographique.

MOM 2005 facilite l'administration d'un réseau surtout si celui-ci a une taille assez conséquente.

Il est possible de télécharger une version d'évaluation de 120 jours du produit sur le site de Microsoft. Il est nécessaire d'avoir une machine de test avec beaucoup de mémoire et un espace disque assez conséquent afin de travailler dans des conditions confortables.

VII.2.1.2. Objectifs

Mes objectifs, définis par Vincent LEAUX, responsable de la maintenance informatique du pôle exploitation en début de stage, étaient simples et clairs : je devais assister Loïc MAS dans la préparation et le déploiement de MOM 2005 sur les serveurs de la Croix-Rouge Française. Cela revenait donc à :

- Etudier les fonctionnalités de MOM 2005 ;

- Etudier les prés requis nécessaires à l'installation de MOM2005 ;

- Assister l'installation de MOM 2005 sur un nouveau serveur DELL.

VII.2.1.3. Réalisations

Je serais tenté de répondre : « Pas grand-chose ! ». J'ai bien commencé, comme prévu, à m'intéresser à MOM 2005 en compilant différentes documentations récupérées sur Internet, à me renseigner sur MOM 2005 et ses fonctionnalités… Mais il est vite devenu évident qu'il serait dur de prendre le train en marche. En effet, Loïc MAS accusait déjà une bonne avance sur le sujet et ce n'est pas ma faible connaissance des produits entreprise Microsoft, ni ma participation à un deuxième projet à l'exploitation, ni ma présence une semaine sur deux à la CAD qui allaient arranger les choses. J'ai donc suivi le projet de mise en production de MOM jusqu'à l'installation du serveur DELL, puis j'ai doucement lâché prise au profit du deuxième projet proposé par Vincent LEAUX : l'audit des partages réseau du siège.

VII.2.2. Audit des partages réseau siège

Lorsque l'on fonctionne en réseau, il est fréquent de stocker des données sur un poste (station de travail ou serveur de partage) et vouloir les récupérer de n'importe quel point du réseau : à l'aide d'un lecteur réseau.

VII.2.2.1. Qu'est ce qu'un serveur de fichiers ?

Un serveur de fichier permet de mettre à disposition des données à travers un réseau. Le terme désigne souvent l'ordinateur hébergeant le service applicatif, il possède généralement une grande quantité d'espace disque où sont déposés des fichiers. Les utilisateurs peuvent ensuite les récupérer au moyen d'un protocole de partage de fichier.

On utilise généralement l'un des trois protocoles suivant :

- FTP (File Transfer Protocol) ;

- CIFS (Common Internet File System) ;

- NFS (Network File System).

Le choix du protocole dépend principalement de la méthode d'accès des utilisateurs. CIFS est utilisé par les systèmes d'exploitation Microsoft Windows, NFS est répandu dans le milieu UNIX. Toutefois des implémentations de ces protocoles sont disponibles pour tout type de système. Ces deux protocoles permettent d'établir des liaisons permanentes entre le client et le serveur. FTP est, quant à lui, plus utilisé pour des connexions ponctuelles.

VII.2.2.2. Qu'est ce qu'un lecteur réseau ?

Un lecteur réseau est en fait un raccourci pointant vers un dossier d'un partage réseau. Il existe une fonction dans l'Explorateur Windows permettant de considérer le dossier comme un disque dur virtuel autonome facilement accessible.

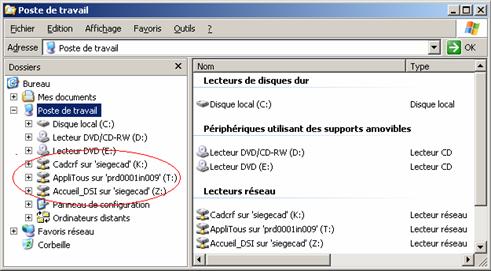

Comme on peut le voir ci-contre, figure 9, le dossier "Cadcrf" présent sur le serveur de partage de fichiers "siegecad" est considéré comme un lecteur au même titre que le disque local C:. La lettre K: a été attribuée à ce lecteur réseau.

Figure 9 : Lecteurs réseau apparaissant dans « Poste de travail »

VII.2.2.3. Objectif

Depuis quelques temps déjà, l'exploitation informatique cherche à améliorer ses services auprès des utilisateurs du siège : renouvellement et homogénéisation du parc informatique, téléphonie IP Cisco, acquisitions de serveurs performants, etc.

L'objectif, simple et complexe à la fois, est d'améliorer performances et réactivité des services informatique du siège. Dans ce contexte particulier de remise en question, Vincent LEAUX, m'a proposé de réaliser une étude de l'existant. En effet, les 515 utilisateurs actuels du siège voient, chaque jour, un petit script batch recréant leurs lecteurs de partage réseau à chaque démarrage de session Windows. Ces scripts Batch, il en existe pas moins de 78 différents… On comprend alors très vite le casse tête qui s'impose lorsqu'une nouvelle demande vient des utilisateurs. Le but était donc d'améliorer l'utilisation du réseau et voir avec chaque direction si il était possible ou non de faire quelque chose de plus cohérent et, une fois l'audit des directions terminé, voir si nous serions en mesure de mettre un place un éventuel remaniement des accès aux ressources partagées.

VII.2.2.4. Préliminaires

Mon premier réflexe concernant ce projet a été de me pencher sur l'existant afin de bien me rendre compte du travail qui m'attendait. Cela semblait facile à première vue... Avant de commencer à mesurer un peu mieux la taille de la meule de foin dans laquelle je me trouvais vraiment : un mélange de 78 scripts batch permettant à 515 utilisateurs d'accéder à certains partages réseaux. Je me suis donc retrouvé à me poser une multitude de questions :

- Quels scripts sont liés à quels utilisateurs?

- Ces scripts sont-ils liés à des directions particulières ?

- Peut on regrouper les scripts par direction ?

- Par application ? Par partage ?

- Tous ces scripts sont-ils vraiment utilisés ?

- Le contenu de chaque script est-il vraiment à jour?

La première question a trouvé une réponse en la personne d'Alexandre MARKOVIC, assistant administrateur système et réseau, qui m'a exporté un fichier Excel contenant à chaque ligne le nom, le prénom, la direction et le script de chaque compte du siège… Ce qui m'a permis de répondre à la deuxième et troisième question que je me posais : les scripts semblaient correspondre plus ou moins aux salariés de mêmes directions.

Figure 10 : partie du fichier Excel fourni par Alexandre MARKOVIC

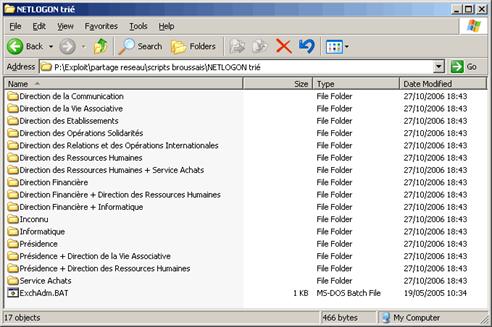

VII.2.2.5. Un premier tri

A partir de ce dernier constat, je me suis lancé dans le tri des scripts afin de les regrouper par direction (cf. figure 10). J'ai donc commencé par créer une arborescence sur mon ordinateur avec un répertoire par direction. En parcourant le fichier Excel fourni par Alexandre MARKOVIC, il m'a été assez aisé de déplacer chaque script dans chaque répertoire. 6 scripts posaient néanmoins problème : 5 appartenaient à deux répertoires différents et 1 script était orphelin.

Figure 10 : arborescence après tri des scripts batch

VII.2.2.6. Etude approfondie de l'existant

Une fois le premier tri effectué, j'ai parcouru chaque répertoire afin d'en étudier tous les scripts batch : mon objectif était de trouver un maximum de points communs à tous les scripts d'une même direction afin de simplifier chaque script si possible, le but ultime étant de réussir à en supprimer. Ce ne fut pas vraiment le cas, surtout pour des directions comme la DRH, qui compte pas moins de 27 scripts tous très différents. C'est pour cette raison qu'il me semblait important de rencontrer toutes les directions une par une afin d'en discuter avec elles.

Organisation de réunions

Jusqu'alors, j'avais toujours assisté à des réunions en entreprise en tant que participant mais jamais en ayant participé à sa réalisation, avant comme après. Cette expérience était donc nouvelle pour moi.

C'est pour cette raison qu'il me semblait logique de commencer par organiser une réunion avec de plus petites directions (DOS, DVA, DE) n'ayant pas trop de scripts afin de rôder mon discours, puis de terminer par les directions les plus importantes (DRH et présidence).

J'ai bénéficié du soutien de Vincent LEAUX afin de préparer au mieux ma première réunion avec la direction des Opérations de Solidarité dirigée par l'amiral Cédric de Torcy. A cet effet, j'ai du rédiger un plan de réunion, avec un ordre du jour, une présentation et quelques questions à poser à l'équipe directrice de chaque département (cf. annexes). Cette première réunion s'est, au final, très bien déroulé et fut bien plus enrichissante que prévu par les retours d'expérience des utilisateurs, leurs souhaits, leurs critiques, leurs attentes...

Toutes ces remontées et divers commentaires ont bien sûr fait l'objet d'un compte rendu de réunion, exercice auquel je ne m'étais jamais encore plié (cf. annexes).

Audit des postes utilisateurs

Lors de cette étude approfondie, et de part mes activités au sein de la CAD, je me suis rendu compte que le contenu des scripts n'était pas toujours en accord avec la réalité du terrain. C'est pourquoi l'idée d'un audit de tous les lecteurs réseau installés sur tous les postes du siège m'est venue. Je me suis donc lancé dans l'apprentissage en autodidacte des langages sous Windows de script Batch et Visual Basic (VB). De par mon expérience de la programmation grâce au cursus Epitech et de par la simplicité du langage, j'ai rapidement pu réaliser un script (cf. annexes) listant les lecteurs réseau utilisés par un utilisateur et générant le résultat dans un fichier Excel exploitable.

VII.2.2.7. Réalisations

Voici, en résumé, mes réalisations au sein de l'équipe exploitation sur le projet d'audit réseau :

- Apprentissage de langages script Windows : Batch et VB Script ;

- Réalisation d'un script d'audit de poste utilisateur en VB ;

- Réalisation d'un fichier Excel répertoriant les serveurs d'applicatifs et de stockage ;

- Organisation de réunions et rédaction de compte rendu.

VII.2.2.8. Conclusion

A l'heure de rédiger ce rapport, j'ai le goût amer d'un départ précipité et d'un travail dont je ne verrai pas le bout, faute de temps pour le poursuivre et avoir la satisfaction personnelle de l'avoir réalisé du début jusqu'à sa fin...

Ce projet m'a néanmoins apporté une nouvelle expérience dans un domaine autre que le développement et de nouveaux acquis techniques comme méthodologiques.